安全研究人员 c411e 针对 QNAP NAS 设备中的一个严重漏洞发布了概念验证 (PoC) 漏洞利用代码,该漏洞被识别为 CVE-2024-53691,CVSS 得分为 8.7。 利用该漏洞,攻击者可以升级权限,以根用户身份实现远程代码执行(RCE),给受影响的系统带来重大风险。

该漏洞存在于 QNAP 的文件加密和解密功能中,可通过包含符号链接(symlinks)的伪造 ZIP 文件滥用。 利用这一漏洞,拥有标准用户访问权限的攻击者可以操纵系统的文件路径,覆盖关键文件。

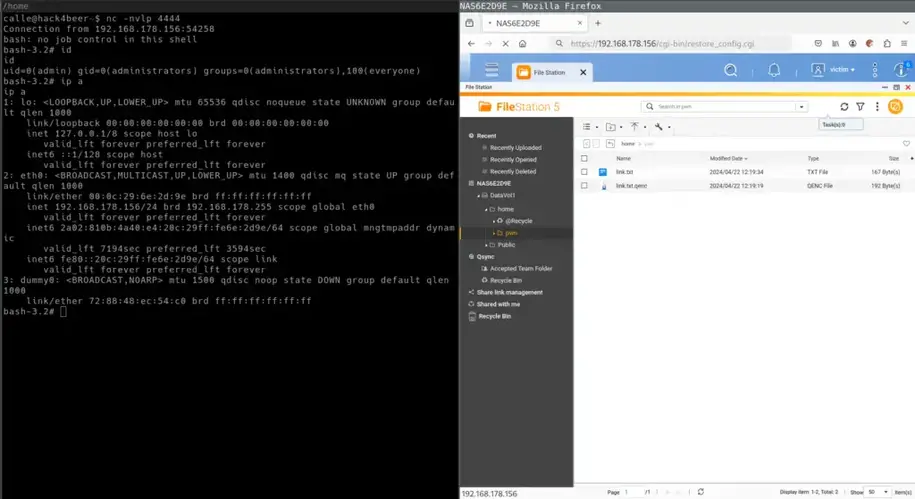

概念验证 (PoC) 漏洞利用演示了攻击者如何获得对设备的完全控制:

- 准备漏洞有效载荷:

创建符号链接并压缩成 ZIP 文件。

目标是 restore_config.cgi 文件,用于触发恶意命令。

- 执行反向外壳:

制作带有反向 shell 命令的有效载荷脚本。

攻击者利用QNAP的内置文件操作加密及解密有效载荷,从而覆盖符号连结目标档案。

- 触发代码执行:

最后一步是打开特定端点(/cgi-bin/restore_config.cgi)以执行反向 shell。

c411e 还发布了概念验证 (PoC) 漏洞利用代码,展示了 CVE-2024-53691 的远程代码执行潜力。

QNAP 设备通常用于存储和备份敏感数据,因此成为网络犯罪分子的目标。 利用此漏洞可导致:

- 数据盗窃: 窃取存储在设备上的敏感文件。

- 勒索软件: 加密数据并要求支付解密密钥。

- 恶意软件部署: 安装恶意软件来监视或破坏网络。

此漏洞影响 QNAP 的 QTS 5.1.x 和 QuTS hero h5.1.x 操作系统。 QNAP 已在其最新的软件更新(QTS 5.2.0.2802 build 20240620 及更新版本和 QuTS hero h5.2.0.2802 build 20240620 及更新版本)中解决了此漏洞。 强烈建议用户及时修补系统漏洞,以降低网络攻击的风险。